Statuts utilisateur

Les statuts des utilisateurs classent les comptes du niveau sûr au niveau critique selon leur activité. Cette page permet d’ajuster les seuils et conditions de chaque statut et de définir qui est notifié lors des changements.

Note

Pour accéder à cette page, allez dans Paramètres du serveur ▸ Statuts utilisateur.

Vous devez disposer d’au moins une autorisation de lecture sur les paramètres du serveur pour afficher cette page.

Chaque utilisateur se voit automatiquement attribuer un statut en fonction de son comportement sur le réseau. Les événements suspects ou inhabituels augmentent immédiatement son niveau de risque, visible dans la vue Utilisateurs et dans le rapport dédié.

Les statuts sont recalculés chaque minute. Lorsque la condition déclenchante n’est plus valide et que l’utilisateur se reconnecte, le compte revient à son état normal Protégé/Non protégé.

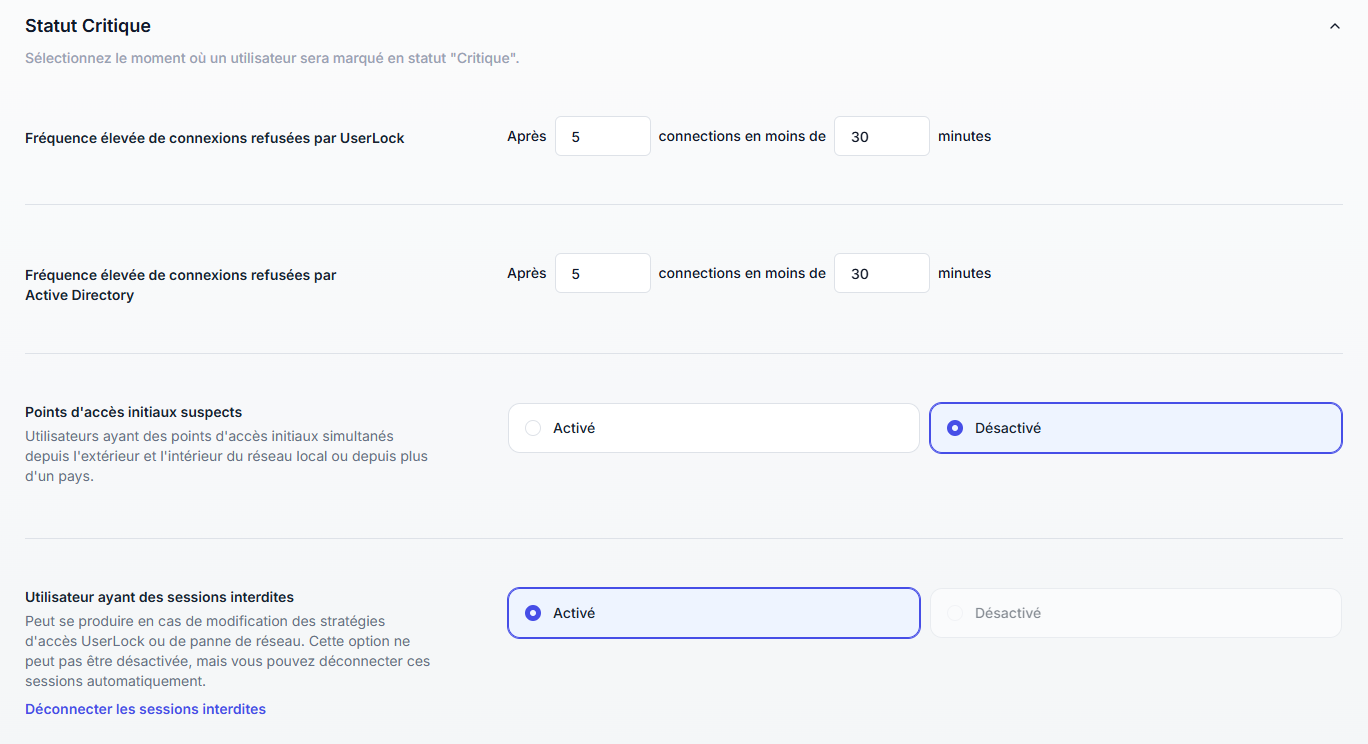

Un utilisateur est marqué Critique lorsque l’une des conditions suivantes est remplie :

Déclenché lorsque UserLock ou Active Directory refuse plus de connexions que la limite configurée.

Utile pour détecter les tentatives de force brute ou de password spraying. En ajustant les seuils, vous pouvez équilibrer entre la détection précoce des attaques et la réduction des faux positifs.

Valeur par défaut : 5 refus en 30 minutes.

Déclenché lorsqu’une connexion initiale simultanée est détectée à la fois depuis l’intérieur et l’extérieur du réseau local, ou depuis plusieurs pays.

Permet de détecter les connexions impossibles (impossible travel) ou multiples depuis différents réseaux/pays. Cette option aide à repérer un compte compromis mais peut nécessiter un ajustement dans les organisations ayant beaucoup d’accès distants.

Option désactivée par défaut.

Adresses IP considérées comme « internes » :

10.0.0.0 – 10.255.255.255

172.16.0.0 – 172.31.255.255

192.168.0.0 – 192.168.255.255

fc00::/7, fe80::/10

Déclenché après des modifications des règles UserLock ou une panne réseau.

Garantit que les sessions invalidées ne restent pas actives. La déconnexion automatique réduit le risque d’exploitation de sessions orphelines.

Ne peut pas être désactivé, mais les sessions non autorisées peuvent être automatiquement déconnectées.

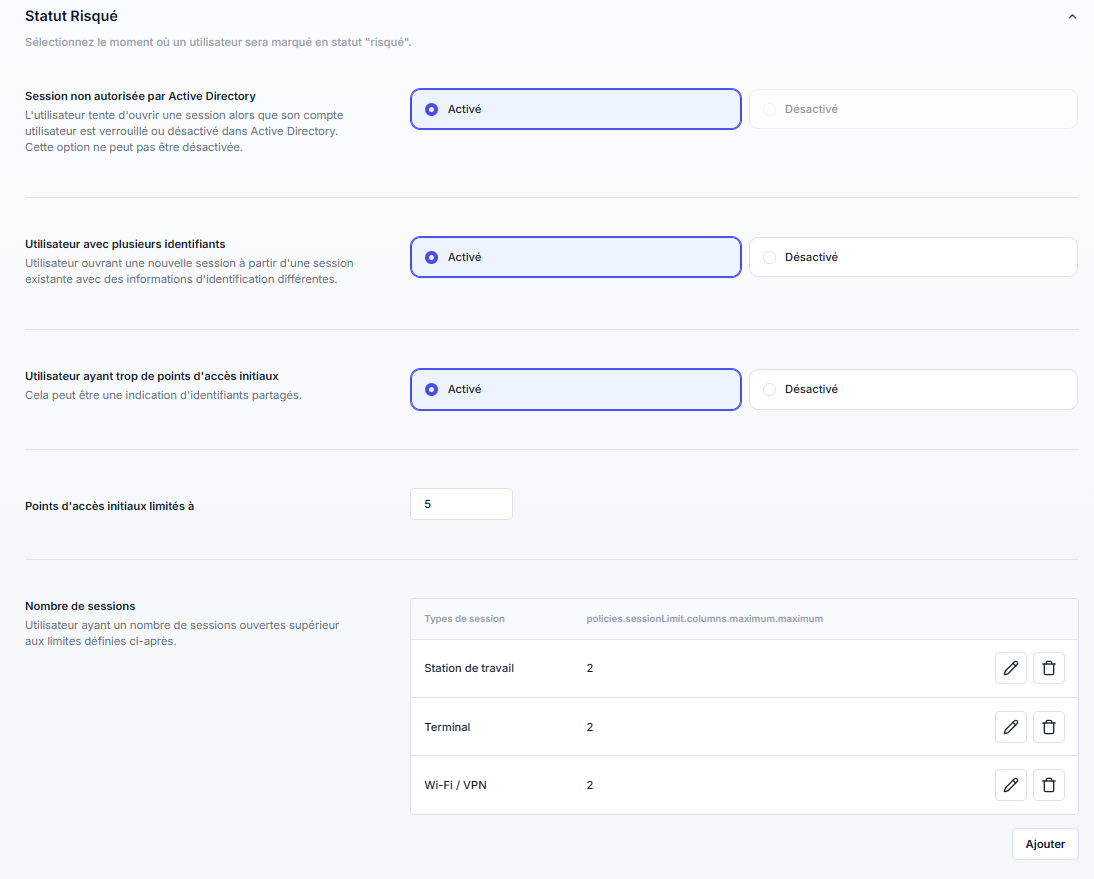

Un utilisateur est marqué Risqué lorsque l’une des conditions suivantes est remplie :

Détecte les tentatives d’utilisation de comptes désactivés ou verrouillés. Cela signale souvent des identifiants compromis.

Ne peut pas être désactivé.

Une nouvelle session est ouverte depuis une session existante avec d’autres identifiants.

Aide à repérer les cas où un utilisateur change d’identité en cours de session, ce qui peut indiquer un partage de compte ou une tentative d’élévation de privilèges.

Option désactivée par défaut.

Le nombre de connexions initiales simultanées dépasse le seuil configuré.

Utile pour identifier les comptes présents sur de nombreux appareils ou réseaux en même temps, symptôme fréquent du partage de comptes.

Valeur par défaut : 5 points d’accès initiaux.

Le nombre de sessions ouvertes dépasse la limite configurée par type de session.

Dépasser ces limites peut indiquer un abus ou un partage de compte. Cette fonction peut aussi servir de contrôle « souple », pour observer le comportement avant d’imposer des restrictions strictes.

Ces statuts sont automatiques et ne peuvent pas être personnalisés :

Protégé : l’utilisateur appartient à au moins une stratégie d’accès.

Non protégé : l’utilisateur n’appartient à aucune stratégie (ou est un compte local d’une machine/serveur).

Met en évidence les comptes en dehors du périmètre des stratégies UserLock, afin d’éviter les angles morts de sécurité.

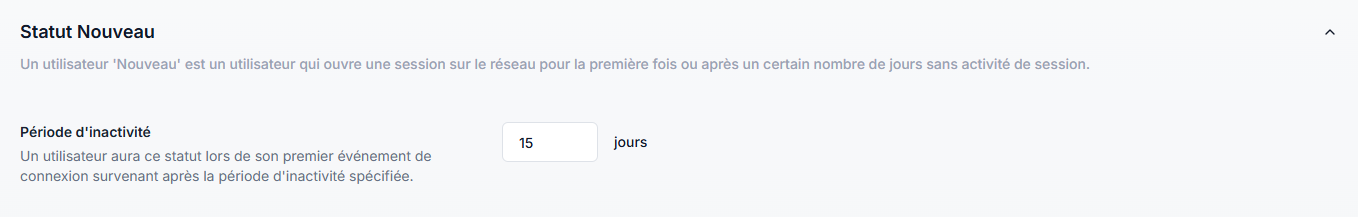

Le statut Nouveau identifie les comptes qui se connectent pour la première fois ou après une longue période d’inactivité.

Utile pour surveiller l’arrivée de nouveaux employés ou prestataires.

Permet de repérer des comptes dormants soudainement réactivés, ce qui peut être un signe d’usage abusif.

Valeur par défaut : inactivité de 15 jours.

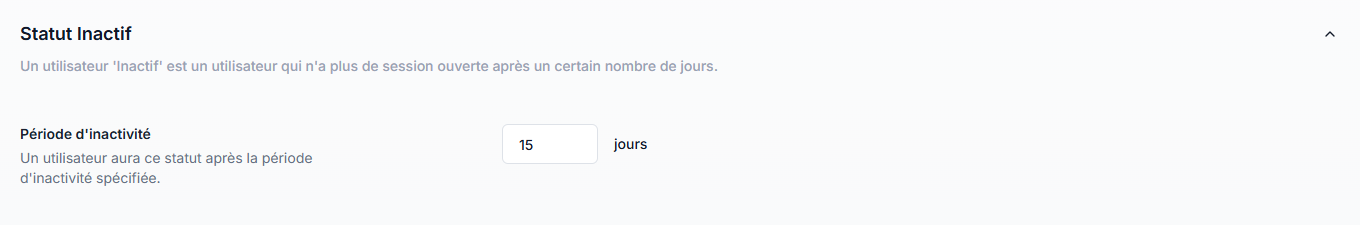

Les comptes sont marqués Inactifs lorsqu’aucune activité n’a été détectée pendant une période définie.

Utile pour identifier les comptes obsolètes pouvant être désactivés ou supprimés, réduisant ainsi la surface d’attaque.

Aide à la conformité en garantissant que les comptes inutilisés sont suivis puis déprovisionnés.

Valeur par défaut : 15 jours.

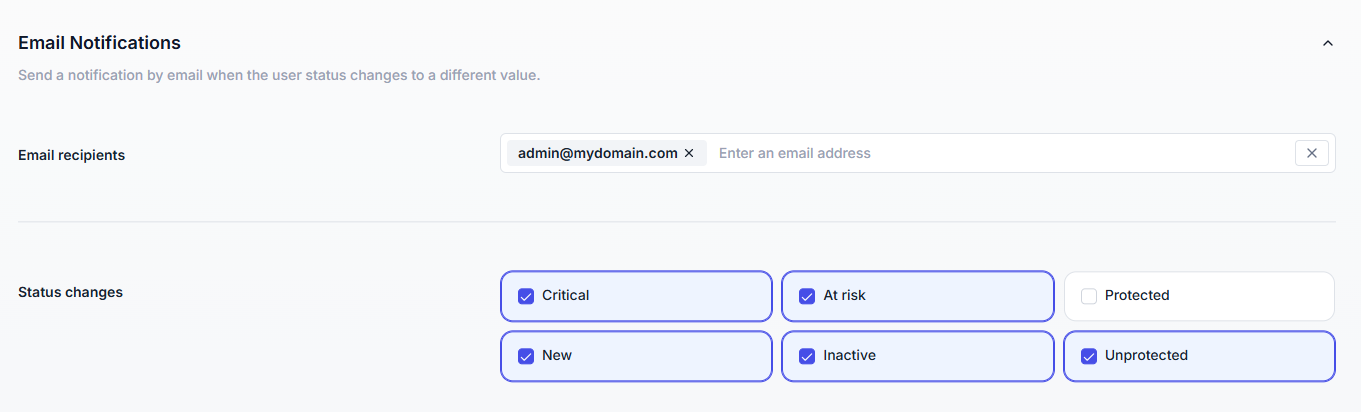

Les alertes e-mail permettent aux administrateurs d’être immédiatement informés lorsqu’un statut change, même s’ils ne sont pas connectés à la console.

Particulièrement utile pour les événements Critiques ou Risqué, où une réaction rapide peut prévenir un incident ou stopper une attaque en cours.

Les popups affichés directement sur les postes ou serveurs permettent d’alerter instantanément les administrateurs.

Contrairement aux e-mails, ils ne dépendent pas d’une messagerie et sont visibles en temps réel, ce qui les rend précieux dans les situations urgentes.